Trådlösa nätverk används ju av många idag och vanligast i hem och industri är nät som bygger på standarden 802.11 (a,b,g..).

I olika sammanhang har jag ofta tvingats konstatera att många, även företag har mycket dålig kännedom om de mer eller mindre allvarliga säkerhetsbrister som finns i dessa nät.

Detta ämne började i en annan tråd här på bygga hus, men började bli väl OT där så jag vill dela med mig av några grundläggande tips till er som har trådlösa nätverk, och här talar jag om vad som kan vara lämpligt i ett hem

1. ALL trådlös kommunikation kan avlyssnas

2. Om du behöver trådlöst nätverk, planera det väl. Kan du t.ex. lägga det på en egen del av internet (DMZ)?

3. Ändra standardinställningar i dina routerprodukter såsom t.ex. administratörslösenord, nätverksadresser, SSID

4. Slå på bästa möjliga kryptering i produkten WEP->WPA->WPA2

5. Ändra PSK (Lösenord) regelbundet (eller oregelbundet)

6. Titta i loggarna efter oväntad aktivitet som kan tyda på intrång.

7. Använd inte bättre antenner än du behöver, se till att du helst inte når utanför huset.

8. Att stänga av SSID broadcast omöjliggör inte angrepp fördröjer det bara.

9. MAC-adresslåsning omöjliggör inte angrepp, försvårar det bara.

Efter vad jurister jag talat med tror så (Finns inga dommar då tror man) så är det inte olagligt att lyssna på trådlösa nätverk i Sverige, inte ens om de är krypterade. Att däremot bryta sig in i ett nätverk i syfte att uttyttja bandbredd skulle kunna vara olagligt (Man jämför med att koppla in sig på någon annans telefontråd vilket ju inte är lagligt).

Vill inte skrämma någon, bara upplysa. Själv har jag dragit kabel hemma, men har en AP (Accesspunkt) ändå för besökare mm.

I olika sammanhang har jag ofta tvingats konstatera att många, även företag har mycket dålig kännedom om de mer eller mindre allvarliga säkerhetsbrister som finns i dessa nät.

Detta ämne började i en annan tråd här på bygga hus, men började bli väl OT där så jag vill dela med mig av några grundläggande tips till er som har trådlösa nätverk, och här talar jag om vad som kan vara lämpligt i ett hem

1. ALL trådlös kommunikation kan avlyssnas

2. Om du behöver trådlöst nätverk, planera det väl. Kan du t.ex. lägga det på en egen del av internet (DMZ)?

3. Ändra standardinställningar i dina routerprodukter såsom t.ex. administratörslösenord, nätverksadresser, SSID

4. Slå på bästa möjliga kryptering i produkten WEP->WPA->WPA2

5. Ändra PSK (Lösenord) regelbundet (eller oregelbundet)

6. Titta i loggarna efter oväntad aktivitet som kan tyda på intrång.

7. Använd inte bättre antenner än du behöver, se till att du helst inte når utanför huset.

8. Att stänga av SSID broadcast omöjliggör inte angrepp fördröjer det bara.

9. MAC-adresslåsning omöjliggör inte angrepp, försvårar det bara.

Efter vad jurister jag talat med tror så (Finns inga dommar då tror man) så är det inte olagligt att lyssna på trådlösa nätverk i Sverige, inte ens om de är krypterade. Att däremot bryta sig in i ett nätverk i syfte att uttyttja bandbredd skulle kunna vara olagligt (Man jämför med att koppla in sig på någon annans telefontråd vilket ju inte är lagligt).

Vill inte skrämma någon, bara upplysa. Själv har jag dragit kabel hemma, men har en AP (Accesspunkt) ändå för besökare mm.

Håller mer om vad lassie säger.

Wep knäcks snabbt

Wpa går att knäcka men det kan ta mycket tid

Wpa2 bedömms ännu som oforcerbart baserat på nyckellängden. Detta är dock statestik så har nån riktig tur så kan ju första gissningen vara rätt.

Ytterligare en mycket viktig sak är att se till att ha uppdaterade drivrutiner till sina nätverkskort. Det finns ett antal kort vars äldre drivrutiner är sårbara.

Sammanfattningen blir att trådlösa nät "out of the box" är snudd på farliga, rätt uppsatta och skötta däremot är de tillräckligt säkra för att kunna användas även i känsliga miljöer

Wep knäcks snabbt

Wpa går att knäcka men det kan ta mycket tid

Wpa2 bedömms ännu som oforcerbart baserat på nyckellängden. Detta är dock statestik så har nån riktig tur så kan ju första gissningen vara rätt.

Ytterligare en mycket viktig sak är att se till att ha uppdaterade drivrutiner till sina nätverkskort. Det finns ett antal kort vars äldre drivrutiner är sårbara.

Sammanfattningen blir att trådlösa nät "out of the box" är snudd på farliga, rätt uppsatta och skötta däremot är de tillräckligt säkra för att kunna användas även i känsliga miljöer

OK, då lägger jag in min lilla historia här, av denna erfarenhet kan jag bara säga att det är inget tomt hot.

Jag har haft min router i några månader, men då jag inte behövt den trådlösa delen så har den helt enkelt varit avslagen. Men för någon vecka sedan började jag använda en bärbar här hemma, så då slog jag igång det hela, dock helt utan säkerhet! Så jag kollade efter 2-4 dar, och då satt det givetvis nån och snyltade på min lina . OK, snabbt på med WEP, en nyckel, finfint nu åkte snyltaren iväg, haha (dessutom har jag endast 128 kbit, så det är inte bara av elakhet!!!).

. OK, snabbt på med WEP, en nyckel, finfint nu åkte snyltaren iväg, haha (dessutom har jag endast 128 kbit, så det är inte bara av elakhet!!!).

Nu läste jag denna tråd, blev orolig och kollade direkt, jajamen, nu sitter (satt!!! ) det två på min router!!!

) det två på min router!!!

Hur tusan kan det vara så lätt att knäcka WEP? är dom inte kloka dom som utvecklat det?.

Att det bland de ca 10-15 hushållen runtomkring här som är inom räckvidden trodde jag inte att det skulle finnas några som skulle idas försöka knäcka en kryptering, även om den inte är stark.

Nu blir det WPA istället i framtiden (som min router ju också stöder)!

Jag har haft min router i några månader, men då jag inte behövt den trådlösa delen så har den helt enkelt varit avslagen. Men för någon vecka sedan började jag använda en bärbar här hemma, så då slog jag igång det hela, dock helt utan säkerhet! Så jag kollade efter 2-4 dar, och då satt det givetvis nån och snyltade på min lina

Nu läste jag denna tråd, blev orolig och kollade direkt, jajamen, nu sitter (satt!!!

Hur tusan kan det vara så lätt att knäcka WEP? är dom inte kloka dom som utvecklat det?.

Att det bland de ca 10-15 hushållen runtomkring här som är inom räckvidden trodde jag inte att det skulle finnas några som skulle idas försöka knäcka en kryptering, även om den inte är stark.

Nu blir det WPA istället i framtiden (som min router ju också stöder)!

Ooops förlåt om jag svängde mig med alltför mycket branschakronymer:

Gör avbön med EN LITEN ORDLISTA:

WEP

Wired equivalency Privacy (Ett tidigt krypto i W-Lan produkter, anses allmänt numera vara för svagt pga. en designmiss i kryptoalgoritmen)

WPA

WiFi Protected access = Efterföljaren till WEP (Något säkrare än WEP, men kan numera också knäckas). WPA2 är det fn. starkaste kryptot i sammanhanget, bättre lösningar finns med kräver ofta för mycket extra resurser för att vara lämpligt i hemanvändarsammanhang.

IEEE 802.11

Institute of Electrical and Electronics Engineers bestämde 1997 utformingen av det som skulle bli den första standarden för trådlösa nätverk. Den standarden medgav en hastighet av 2Mbps.

IEEE 802.11b

kom något senare som ett tillägg till den ursprungliga 802.11 standarden och medgav hastigheter upp till 11Mbps. Det finns fler standarder såsom a,c,d,e,f,g,h,i... som alla kom efter b-standarden, det som skiljer är främst hastighet och frekvensband.

DMZ

De MIlitarized Zone, (Sv. ung.= Ingemansland) En finess på routrar och brandväggar som medger att man t.ex. kan ha en AP kopplad så att den skiljs från kontorets filserver.

AP

Access point

(Sv=Anslutningspunkt). Utrustning för trådlös anslutning. Kan vara inbyggd i en router.

SSID

Service Set Identifier. Ett meddelande som en AP sänder ut rekvent för att tala om sin existens.

MAC

Media Access Control, kan liknas vid ett unikt serienummer för alla enheter som kan kopplas till et nätverk trådlöst såväl som trådbundet. (I W-LAN sammanhang är problemet med MAC-adresser att de sänds okrypterat och därför kan uttnyttjas av en angripare)

PTS

Post och Telestyrelsen PTS - Post- och telestyrelsen

PSK

Pre Shared Key, en gemensam "hemlighet" som både AP och datorm måste känna till för att kunna ansluta.

Frekvensband

De radiofrekvenser som de trådlösa näten arbetar på, vanligtvis kring 2.4GHz eller 5GHz. Frekvenserna är licensfria och kan användas av alla utan tillstånd från PTS. Detta medför förutom enkelhet att starta en AP också att du avsiktligt eller oavsiktligt kan bli utstörd av närliggande AP. I Praktiken kan endast 3 kanaler användas på samma geografiska plats störningsfritt.

WarDriving

En hobby som vissa ägnar sig åt för att kontrollera antalet AP och eventuellt dess skyddsnivå. Namnet kommer av termen WarDialing som myntades i filmen Wargames där fenomenet War-dialing dök upp.

W-LAN

Wireless Local Area Network. (Jfr. LAN avser lokalt nätverk inom t.ex. en fastighet). Motsatsen är WAN (Wide area network, som i princip kan avse hela internet)

Gör avbön med EN LITEN ORDLISTA:

WEP

Wired equivalency Privacy (Ett tidigt krypto i W-Lan produkter, anses allmänt numera vara för svagt pga. en designmiss i kryptoalgoritmen)

WPA

WiFi Protected access = Efterföljaren till WEP (Något säkrare än WEP, men kan numera också knäckas). WPA2 är det fn. starkaste kryptot i sammanhanget, bättre lösningar finns med kräver ofta för mycket extra resurser för att vara lämpligt i hemanvändarsammanhang.

IEEE 802.11

Institute of Electrical and Electronics Engineers bestämde 1997 utformingen av det som skulle bli den första standarden för trådlösa nätverk. Den standarden medgav en hastighet av 2Mbps.

IEEE 802.11b

kom något senare som ett tillägg till den ursprungliga 802.11 standarden och medgav hastigheter upp till 11Mbps. Det finns fler standarder såsom a,c,d,e,f,g,h,i... som alla kom efter b-standarden, det som skiljer är främst hastighet och frekvensband.

DMZ

De MIlitarized Zone, (Sv. ung.= Ingemansland) En finess på routrar och brandväggar som medger att man t.ex. kan ha en AP kopplad så att den skiljs från kontorets filserver.

AP

Access point

(Sv=Anslutningspunkt). Utrustning för trådlös anslutning. Kan vara inbyggd i en router.

SSID

Service Set Identifier. Ett meddelande som en AP sänder ut rekvent för att tala om sin existens.

MAC

Media Access Control, kan liknas vid ett unikt serienummer för alla enheter som kan kopplas till et nätverk trådlöst såväl som trådbundet. (I W-LAN sammanhang är problemet med MAC-adresser att de sänds okrypterat och därför kan uttnyttjas av en angripare)

PTS

Post och Telestyrelsen PTS - Post- och telestyrelsen

PSK

Pre Shared Key, en gemensam "hemlighet" som både AP och datorm måste känna till för att kunna ansluta.

Frekvensband

De radiofrekvenser som de trådlösa näten arbetar på, vanligtvis kring 2.4GHz eller 5GHz. Frekvenserna är licensfria och kan användas av alla utan tillstånd från PTS. Detta medför förutom enkelhet att starta en AP också att du avsiktligt eller oavsiktligt kan bli utstörd av närliggande AP. I Praktiken kan endast 3 kanaler användas på samma geografiska plats störningsfritt.

WarDriving

En hobby som vissa ägnar sig åt för att kontrollera antalet AP och eventuellt dess skyddsnivå. Namnet kommer av termen WarDialing som myntades i filmen Wargames där fenomenet War-dialing dök upp.

W-LAN

Wireless Local Area Network. (Jfr. LAN avser lokalt nätverk inom t.ex. en fastighet). Motsatsen är WAN (Wide area network, som i princip kan avse hela internet)

Förutom att man kanske inte vill ha snyltare på sitt bredband, så finns det en djupare sida av dessa intrång som polis och säkerhetsexperter är rädda för. det spelar inte så stor roll om man har trådlöst bredband eller vanlig uppkoppling, om utomstående tar sig in i din dator är det vissa saker som kan hända.

Exempelvis kan man ställa om DNS-tabellen så att man knappar in sina bankkoder hos ryska maffian istället för Nordea, helt ovetande. Många människor gör dokument på sina datorer om t.ex. resplaner, om hur larmet är konstruerat (ibland med larmkoderna nedskrivna) och en förteckning till försäkringsbolaget med värdesaker. En inbrottstjuv vet sedan när det är tomt i huset, vad koden till larmet är, samt vad det är som är värt att ta med sig.

Andra skriver upp sina login och lösenord till vadslagningsföretag och kasinon i Sverige i en fil, och det tar inte många minuter för den oärlige som kommit över den listan att tömma kontot. Det är inte en bra idé att skriva in kreditkortsnummer och CSV-nummer i en fil. Bilder av personlig karaktär som kan användas i utpressningssyfte kan också vara värt att skydda bättre än att bara ha det på datorn. Även om det inte utpressas något så skall man vara mycket försiktig så att inte ens egna dokumenterade prestationer i sänghalmen plötsligt finns att ladda ned jorden runt.

Jag har löst detta genom att mappen "Mina Dokument" finns på ett USB-minne som bara ansluts när jag behöver ha ett dokument som sparats tidigare.

Exempelvis kan man ställa om DNS-tabellen så att man knappar in sina bankkoder hos ryska maffian istället för Nordea, helt ovetande. Många människor gör dokument på sina datorer om t.ex. resplaner, om hur larmet är konstruerat (ibland med larmkoderna nedskrivna) och en förteckning till försäkringsbolaget med värdesaker. En inbrottstjuv vet sedan när det är tomt i huset, vad koden till larmet är, samt vad det är som är värt att ta med sig.

Andra skriver upp sina login och lösenord till vadslagningsföretag och kasinon i Sverige i en fil, och det tar inte många minuter för den oärlige som kommit över den listan att tömma kontot. Det är inte en bra idé att skriva in kreditkortsnummer och CSV-nummer i en fil. Bilder av personlig karaktär som kan användas i utpressningssyfte kan också vara värt att skydda bättre än att bara ha det på datorn. Även om det inte utpressas något så skall man vara mycket försiktig så att inte ens egna dokumenterade prestationer i sänghalmen plötsligt finns att ladda ned jorden runt.

Jag har löst detta genom att mappen "Mina Dokument" finns på ett USB-minne som bara ansluts när jag behöver ha ett dokument som sparats tidigare.

Nej, dom var nog inte kloka. Det är mycket enkelt att knäcka wep. Provade att knäcka mitt eget nät en gång, tror jag använda det här programmet:Mikael_L skrev:

Det som tog tid var att samla in tillräckligt många paket.

DMZ

De MIlitarized Zone, (Sv. ung.= Ingemansland) En finess på routrar och brandväggar som medger att man t.ex. kan ha en AP kopplad så att den skiljs från kontorets filserver.

Detta har jag inte alls fattat det som. För mig inebär en DMZ att man för den IP öppnar man helt öppet rakt in från WAN sidan precis som att det inte satt någon router där. Men jag kan ha helt fel här.

Så här står det i min router.

Default DMZ Server

Specifying a Default DMZ Server allows you to set up a computer or server that is available to anyone on the Internet for services that you haven't defined. There are security issues with doing this, so only do this if you're willing to risk open access. If you do not assign a Default DMZ Server, the router discards any incoming service requests which are undefined

De MIlitarized Zone, (Sv. ung.= Ingemansland) En finess på routrar och brandväggar som medger att man t.ex. kan ha en AP kopplad så att den skiljs från kontorets filserver.

Detta har jag inte alls fattat det som. För mig inebär en DMZ att man för den IP öppnar man helt öppet rakt in från WAN sidan precis som att det inte satt någon router där. Men jag kan ha helt fel här.

Så här står det i min router.

Default DMZ Server

Specifying a Default DMZ Server allows you to set up a computer or server that is available to anyone on the Internet for services that you haven't defined. There are security issues with doing this, so only do this if you're willing to risk open access. If you do not assign a Default DMZ Server, the router discards any incoming service requests which are undefined

Snuttjulle: Du har fel och lite rätt. I konsumentprodukter så skryter man ibland att man har DMZ. Vad som avses är en virtuell DMZ som fungerar precis som du säger.

"På riktigt" så är det alltid en egen LAN-port på brandväggen.

"På riktigt" så är det alltid en egen LAN-port på brandväggen.

Du hann in imellan jag hittade och klippte in från min router.

Förstår inte riktigt hur du menar.

Tillägger att min router inte är den billigast Dlinken utan ett kliv upp en Netgear av deras plåt variant.

Förstår inte riktigt hur du menar.

Tillägger att min router inte är den billigast Dlinken utan ett kliv upp en Netgear av deras plåt variant.

Snuttjulle: Virtuell DMZ "slår ett hål" i brandväggen och överlåter ALL säkerhet på den servern/datorn vars IP du pekar ut så att den får garantera HELA nätverkets säkerhet.

Precis som det står i det manualutdraget du citerar så kan detta vara en dålig idé. Det gäller att man litar på den dator som står i DMZ, annars kan den användas som språngbräda för attacker mot resten av nätets datorer. Standardinställd säkerhet på många windowsdatorer är om möjligt ännu sämre än standardinställda AP:s.

En "riktig" brandvägg har tre ethernetkontakter LAN,WAN och DMZ på så sätt minskar risken att datorn i DMZ kan t.ex. virussmittas och ta över andra datorer i LAN:et.

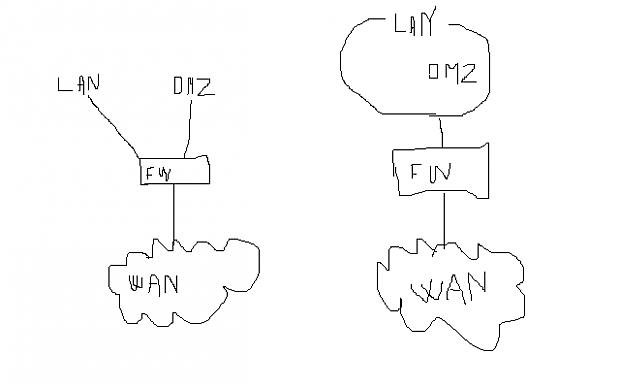

I bilden försöker jag visa:

Tv. den "proffsiga" varianten där DMZ-datorn står för sig själv

Th. den virtuella varianten där DMZ-datorn finns "inuti" LAN:et

(Någon som ger poäng för min artisktiska förmåga med en glidplatta??)

Precis som det står i det manualutdraget du citerar så kan detta vara en dålig idé. Det gäller att man litar på den dator som står i DMZ, annars kan den användas som språngbräda för attacker mot resten av nätets datorer. Standardinställd säkerhet på många windowsdatorer är om möjligt ännu sämre än standardinställda AP:s.

En "riktig" brandvägg har tre ethernetkontakter LAN,WAN och DMZ på så sätt minskar risken att datorn i DMZ kan t.ex. virussmittas och ta över andra datorer i LAN:et.

I bilden försöker jag visa:

Tv. den "proffsiga" varianten där DMZ-datorn står för sig själv

Th. den virtuella varianten där DMZ-datorn finns "inuti" LAN:et

(Någon som ger poäng för min artisktiska förmåga med en glidplatta??)

Har då mycke liten förståelse för att dra in DMZ i ett hemma nät då detta då kräver mycke stora kunskaper i datorsäkerhet. En vanlig router som kör NAT utan en massa portar öppna stoppar intrång från stora delar av hackers utifrån det stora fula nätet. Sedan är det ju dessa intrång som kommer "inifrån" typ wlan där detta började. Och visst finns det en viss risk att någon kommer in i mina datorer och där då kan hitta värdefull info. Men där är jag blåögd och tror att de som gör dessa intrång inte ger sig på små villor i en stockholms förort utan möjligen Lidingö eller Danderyds stora villor. För den skull kör jag inte helt öppet men jag är nog mer orolig att någon pundare bara kliver in och länsar än att någon hackar mitt wlan och hittar lösen eller bilder.

Fysisk åtskillnad av näten är det enda som räknas. Grabbarnas speldatorer sitter på sitt eget segment, kalla det DMZ, så skiten dom håller på med stannar där. Dessutom kan man köra lite 'traffic shaping' så man har bandberedd när man behöver.  Att ha en dator som fysiskt sitter på ett nät segment som man vill ha skyddat och routa DMZ-trafik dit är ingen bra idé som sagt.

Att ha en dator som fysiskt sitter på ett nät segment som man vill ha skyddat och routa DMZ-trafik dit är ingen bra idé som sagt.